現代のビジネスにおいて、情報は企業の最も重要な資産の一つです。デジタルトランスフォーメーション(DX)が加速し、あらゆる業務がオンライン化される中で、サイバー攻撃や内部不正による情報漏洩のリスクはかつてないほど高まっています。このような状況下で、企業が自社の情報資産を適切に管理し、保護していることを客観的に証明する手段として、「ISMS認証」が注目を集めています。

ISMS認証は、情報セキュリティに関する国際的な標準規格であり、取得することで取引先や顧客からの信頼を獲得し、ビジネスチャンスを拡大することにつながります。しかし、「ISMS認証とは具体的に何なのか」「取得にどれくらいの費用や期間がかかるのか」「プライバシーマーク(Pマーク)とは何が違うのか」といった疑問を持つ方も多いのではないでしょうか。

この記事では、ISMS認証の基本的な概念から、取得のメリット・デメリット、Pマークとの違い、取得プロセス、費用、そして関連規格に至るまで、網羅的かつ分かりやすく解説します。情報セキュリティ体制の強化を検討している経営者や担当者の方は、ぜひ本記事を参考に、ISMS認証への理解を深めてください。

目次

ISMS認証とは

ISMS認証について理解するためには、まずその土台となる「ISMS」という概念を把握することが重要です。ここでは、ISMSの概要から、認証の根拠となる国際規格、そして認証の対象となる組織や範囲について詳しく解説します。

ISMS(情報セキュリティマネジメントシステム)の概要

ISMSとは、「Information Security Management System」の頭文字を取った略称で、日本語では「情報セキュリティマネジメントシステム」と訳されます。これは、個別の情報セキュリティ対策(例:ウイルス対策ソフトの導入、ファイアウォールの設置)を指すものではなく、組織が保有する情報資産を守り、適切に管理・運用するための包括的な仕組みそのものを指します。

具体的には、組織が保護すべき情報資産を特定し、その情報資産に対するリスクを評価(リスクアセスメント)、そして評価結果に基づいて適切な管理策を計画・導入・運用していく一連のプロセスです。このプロセスを継続的に改善していくことで、常に変化する脅威や脆弱性に対応し、情報セキュリティレベルを維持・向上させることを目的としています。

ISMSの運用において中心的な考え方となるのが、PDCAサイクルです。

- Plan(計画): リスクアセスメントの結果に基づき、情報セキュリティに関する目標と基本方針を定め、具体的な管理策を計画します。

- Do(実行): 計画した管理策を導入し、実際に運用します。従業員への教育や訓練もこの段階に含まれます。

- Check(評価): 導入した管理策が計画通りに機能しているか、有効性を監視・測定します。内部監査などを通じて、ISMSの運用状況を客観的に評価します。

- Act(改善): 評価結果に基づき、問題点や改善点を特定し、是正処置や予防処置を実施します。この結果を次のPlan(計画)に反映させ、サイクルを回し続けます。

このPDCAサイクルを継続的に回すことで、ISMSは形骸化することなく、組織の実態に即した生きた仕組みとして機能し続けます。つまり、ISMSとは、情報セキュリティを場当たり的な対策ではなく、組織のルールに基づいた継続的な活動として確立するためのマネジメントシステムなのです。

現代においてISMSが重要視される背景には、サイバー攻撃の巧妙化・多様化、クラウドサービスの普及による情報資産の所在地の分散、そしてサプライチェーン全体でのセキュリティ対策の要求といった社会的な変化があります。これらのリスクに組織的に対応し、事業の継続性を確保するためにも、ISMSの構築と運用は不可欠と言えるでしょう。

ISMS認証はISO/IEC 27001の規格で認証される

ISMS認証とは、組織が構築・運用しているISMSが、国際標準規格である「ISO/IEC 27001」の要求事項に適合していることを、第三者の審査機関が審査し、証明する制度です。この認証を取得することで、自社の情報セキュリティ管理体制が国際的な基準を満たしていることを客観的に示すことができます。

「ISO/IEC 27001」は、ISO(国際標準化機構)とIEC(国際電気標準会議)が共同で策定した、ISMSに関する要求事項を定めた国際規格です。この規格は、特定の技術や製品に依存しない、汎用的なマネジメントシステムのフレームワークを提供します。そのため、組織の規模や業種、所在地を問わず、あらゆる組織がISMSを構築・認証取得する際の拠り所となります。

ISO/IEC 27001の規格は、主に以下の2つのパートで構成されています。

- 本文(箇条4~10): ISMSを構築し、維持するために組織が満たすべき要求事項が定義されています。「組織の状況」「リーダーシップ」「計画」「支援」「運用」「パフォーマンス評価」「改善」といった、PDCAサイクルに沿ったマネジメントシステム全体の枠組みが規定されています。審査では、組織がこれらの要求事項をすべて満たしているかどうかが確認されます。

- 附属書A(管理策): 情報セキュリティリスクを低減するための、具体的で実践的な管理策(対策)のリストです。2022年版では、管理策が「組織的管理策」「人的管理策」「物理的管理策」「技術的管理策」の4つのテーマに分類され、合計93項目が挙げられています。組織は、自社のリスクアセスメントの結果に基づき、これらの管理策の中から適用すべきものを選択し、「適用宣言書」という文書にまとめます。すべての管理策を導入する必要はなく、リスクに応じて必要ないと判断したものは、その理由を明記した上で除外することも可能です。

つまり、ISMS認証を取得するということは、ISO/IEC 27001の本文で定められたマネジメントシステムの枠組みを構築・運用し、かつ附属書Aの管理策を参考に自社のリスクに応じた適切な対策を講じていることが、公平な第三者によって認められたことを意味するのです。

ISMS認証の対象となる組織や適用範囲

ISMS認証は、前述の通り、特定の業種や規模に限定されるものではありません。IT企業や金融機関はもちろんのこと、製造業、建設業、医療機関、教育機関、士業、さらには地方自治体まで、情報資産を取り扱うあらゆる組織が認証の対象となります。大企業だけでなく、中小企業や個人事業主であっても取得は可能です。

ISMS認証の大きな特徴の一つに、「適用範囲(Scope)」を組織が任意に設定できる点があります。Pマーク(プライバシーマーク)が原則として事業者全体(全社)を対象とするのに対し、ISMS認証では、認証を取得する範囲を柔軟に決めることができます。

例えば、以下のような設定が考えられます。

- 組織全体: 会社全体を適用範囲とする。

- 特定の事業部: 特に機密性の高い情報を取り扱う開発部門や営業部門のみを対象とする。

- 特定の拠点: 東京本社や大阪支社など、特定のオフィスを対象とする。

- 特定のサービス: 提供している特定のクラウドサービスやシステム開発プロジェクトを対象とする。

この「適用範囲」を適切に設定することは、ISMS認証の取得を成功させる上で非常に重要です。適用範囲が広すぎると、管理対象となる情報資産や人員が増え、ISMSの構築・運用にかかるコストや労力が膨大になります。逆に狭すぎると、認証を取得しても、取引先が求めるセキュリティレベルをカバーできず、認証の価値が薄れてしまう可能性があります。

適用範囲を決定する際には、以下の点を総合的に考慮することが求められます。

- 認証取得の目的: なぜISMS認証を取得したいのか(例:特定の取引先からの要求、入札参加資格のため、全社的なセキュリティレベル向上のため)。

- 重要な情報資産の所在地: 保護すべき重要な情報が、どの部署やシステムに存在するか。

- 顧客や取引先との接点: 顧客情報や取引情報を扱う部署やサービスはどこか。

- 利用可能なリソース: ISMSの運用に割ける人員、予算、時間。

最初に小規模な範囲でISMS認証を取得し、運用に慣れてから段階的に適用範囲を拡大していくというアプローチも有効です。自社の実態と認証取得の目的に合わせて、戦略的に適用範囲を定めることが、効果的かつ効率的なISMS運用への第一歩となります。

ISMSで重視される情報セキュリティの3要素(CIA)

ISMSを構築・運用する上で、中核となる考え方が「情報セキュリティの3要素」です。これは、情報セキュリティが目指すべき3つの状態を示したもので、それぞれの頭文字をとって「CIA」と呼ばれます。CIAは、情報資産を評価し、どのようなリスクから守るべきかを考える際の基本的な指針となります。これら3つの要素をバランス良く維持・管理することが、強固な情報セキュリティ体制の実現につながります。

機密性(Confidentiality)

機密性とは、認可された者(人、プロセス、システム)だけが情報にアクセスし、閲覧できる状態を確保することを指します。「許可されていない人には情報を見せない、使わせない」という、情報セキュリティの最も基本的な要件です。

顧客の個人情報、企業の財務データ、新製品の技術情報、人事情報など、組織内には外部に漏洩すると重大な損害をもたらす情報が数多く存在します。これらの情報への不正なアクセスを防ぎ、その価値を保護することが機密性の目的です。

機密性を維持するための具体的な対策例

- アクセス制御: 役職や職務内容に応じて、情報へのアクセス権限を最小限に設定する(Need-to-Knowの原則)。

- ID・パスワード管理: 推測されにくい複雑なパスワードの設定を義務付け、定期的な変更を促す。多要素認証(MFA)を導入する。

- データの暗号化: PCやサーバー上の重要データ、USBメモリなどの外部記憶媒体、通信経路上のデータを暗号化し、万が一盗難や傍受にあっても内容を読み取れないようにする。

- 物理的なアクセス管理: サーバールームや資料保管庫など、重要な情報資産が保管されている場所への入退室を管理し、記録する。

機密性が侵害されると、情報漏洩による顧客や取引先からの信頼失墜、企業のブランドイメージの低下、競合他社への技術流出による競争力低下、損害賠償責任の発生など、計り知れないダメージを受ける可能性があります。そのため、機密性の確保は情報セキュリティ対策の根幹をなす要素と言えます。

完全性(Integrity)

完全性とは、情報およびその処理方法が、正確かつ完全であり、破壊や改ざん、消去がされていない状態を確保することを指します。「情報が正しく、最新の状態に保たれている」ことを保証する要件です。

例えば、顧客からの注文データが途中で書き換えられたり、経理データが不正に操作されたり、Webサイトのコンテンツが悪意を持って改ざんされたりすると、組織は正しい意思決定ができなくなり、業務に大きな混乱が生じます。完全性は、情報の信頼性を担保し、業務の正常な遂行を支えるために不可欠です。

完全性を維持するための具体的な対策例

- 変更履歴(ログ)の管理: データやシステムへのアクセス履歴や変更履歴を記録・保管し、不正な操作が行われていないかを監視・追跡できるようにする。

- デジタル署名: 電子文書やメールにデジタル署名を付与し、送信者が本人であること(なりすましでないこと)と、内容が改ざんされていないことを証明する。

- バックアップとリストア: 定期的にデータのバックアップを取得し、万が一データが破損・改ざんされた場合に、正常な状態に復旧(リストア)できる手順を確立しておく。

- 入力データのチェック: システムへのデータ入力時に、内容の妥当性(例:数値項目に文字が入力されていないか)をチェックする機能を設ける。

完全性が損なわれると、誤った情報に基づく経営判断、顧客とのトラブル、不正会計、Webサイトの信頼性失墜によるブランド毀損など、直接的な金銭的損失や社会的な信用の低下につながります。情報の正確性は、ビジネスのあらゆる側面の土台となるため、その維持は極めて重要です。

可用性(Availability)

可用性とは、認可された者が、必要とするときに中断されることなく、情報や情報システムにアクセスし、利用できる状態を確保することを指します。「使いたいときに、いつでも使える」状態を保証する要件です。

ECサイトがシステム障害で停止してしまえば、顧客は商品を購入できず、企業は売上機会を失います。社内の基幹システムが利用できなくなれば、全社の業務がストップしてしまいます。可用性は、事業を継続し、サービスを提供し続けるための生命線とも言える要素です。

可用性を維持するための具体的な対策例

- システムの冗長化: サーバーやネットワーク機器などを二重化・多重化し、一方に障害が発生しても、もう一方が処理を引き継いでサービスを継続できるようにする。

- バックアップと災害復旧(DR): 定期的なバックアップに加え、遠隔地にバックアップデータを保管し、地震や水害などの大規模災害が発生した際にもシステムを復旧できる計画(ディザスタリカバリ計画)を策定しておく。

- 電源対策: 無停電電源装置(UPS)や自家発電設備を導入し、停電時にもシステムが稼働し続けられるようにする。

- パフォーマンス監視: サーバーのCPU使用率やメモリ使用量、ネットワークのトラフィックなどを常に監視し、性能の低下や障害の予兆を早期に検知する。

可用性が低下すると、機会損失、生産性の低下、顧客満足度の低下、ブランドイメージの悪化など、事業継続そのものを脅かす深刻な事態に陥ります。

これら機密性・完全性・可用性の3つは、トレードオフの関係にある場合も多く、すべての要素を同時に最大限まで高めることは困難です。例えば、セキュリティを強化するために何重もの認証を設ける(機密性を高める)と、アクセスに手間と時間がかかり、利便性(可用性)が低下することがあります。したがって、組織は自らが保有する情報資産の特性や、事業内容に応じて、CIAの3つの要素のバランスをどのように取るかを決定することが重要になります。ISMSは、このバランスを組織的に管理し、最適化していくための枠組みを提供するのです。

ISMS認証を取得する7つのメリット

ISMS認証の取得には、相応のコストと労力がかかりますが、それを上回る多くのメリットを組織にもたらします。ここでは、ISMS認証を取得することで得られる7つの主要なメリットについて、具体的な効果とともに詳しく解説します。

① 取引先や顧客からの信頼性が向上する

ISMS認証を取得する最大のメリットは、情報セキュリティ体制が国際基準に準拠していることを客観的に証明できる点にあります。これにより、取引先や顧客からの信頼性が格段に向上します。

口頭で「当社はセキュリティ対策をしっかり行っています」と説明するだけでは、その実効性や網羅性を相手に伝えることは困難です。しかし、ISMS認証を取得していれば、公平な第三者審査機関による厳しい審査をクリアしたという事実が、信頼の証となります。

特に、機密性の高い情報(個人情報、技術情報、財務情報など)を預ける側の企業にとって、委託先がISMS認証を取得していることは、安心して業務を委託できるかどうかの重要な判断基準となります。新規顧客の開拓において、競合他社との差別化要因となるだけでなく、既存顧客との関係をより強固なものにし、継続的な取引につなげることが期待できます。

② 情報セキュリティレベルが向上する

ISMS認証の取得プロセスを通じて、組織は自社の情報セキュリティ体制を根本から見直し、強化することができます。ISMSは、場当たり的な対策の寄せ集めではなく、PDCAサイクルに基づいた継続的な改善を前提としたマネジメントシステムです。

この仕組みを導入することで、以下のような効果が生まれます。

- リスクの可視化: 組織が保有するすべての情報資産を洗い出し、それぞれに潜む脅威(不正アクセス、紛失、災害など)と脆弱性(システムの欠陥、ルールの不備など)を特定し、リスクとして評価します。これにより、これまで気づかなかった潜在的なリスクが明らかになります。

- 体系的な対策の実施: 明らかになったリスクに対し、ISO/IEC 27001の附属書Aにある網羅的な管理策を参考に、優先順位をつけて計画的に対策を講じることができます。

- 継続的な改善: 内部監査やマネジメントレビューを通じて、ISMSの運用状況を定期的に評価し、新たな脅威やビジネス環境の変化に対応するための改善を継続的に行います。

このような体系的なアプローチにより、組織全体の情報セキュリティレベルが底上げされ、セキュリティインシデントの発生を未然に防ぐ能力が高まります。

③ 従業員の情報セキュリティ意識が向上する

情報セキュリティは、システムやツールだけで実現できるものではなく、従業員一人ひとりの意識と行動が極めて重要です。ISMS認証の取得は、一部の担当者だけでなく、適用範囲内の全従業員を巻き込む全社的なプロジェクトとなります。

ISMSの構築・運用プロセスにおいて、従業員は以下のような機会を通じて情報セキュリティへの理解を深めます。

- 情報セキュリティポリシーの周知: 全社共通のルールとして定められた情報セキュリティポリシーや各種規定について、全従業員が内容を理解し、遵守することが求められます。

- 教育・訓練の実施: 標的型攻撃メールへの対応訓練や、情報資産の取り扱いに関する研修など、定期的かつ体系的な教育が行われます。

- 当事者意識の醸成: 自分の業務にどのような情報資産が関わっており、どのようなリスクがあるのかを認識することで、「自分ごと」として情報セキュリティを捉えるようになります。

結果として、従業員のセキュリティリテラシーが向上し、「うっかりミス」による情報漏洩や、不審なメールを安易に開いてしまうといったインシデントのリスクを大幅に低減できます。

④ 情報資産に関するリスクを低減できる

ISMS認証は、組織が保有する「情報資産」を保護するための仕組みです。この情報資産には、電子データだけでなく、紙媒体の書類、従業員が持つノウハウや知識、さらにはPCやサーバーといった物理的な資産も含まれます。

ISMSの構築プロセスでは、まずこれらの情報資産をすべて洗い出し、「情報資産台帳」としてリスト化します。次に、それぞれの情報資産について、前述したCIA(機密性・完全性・可用性)の観点から重要度を評価し、どのようなリスクにさらされているかを分析します。

このリスクアセスメント(リスクの特定、分析、評価)を通じて、組織は自らが抱える具体的なリスクを客観的に把握できます。その上で、リスクの大きさや発生可能性に応じて、「リスクを低減する(対策を講じる)」「リスクを保有する(許容する)」「リスクを回避する(原因となる活動をやめる)」「リスクを移転する(保険に加入するなど)」といった対応方針を決定します。

この一連のプロセスにより、勘や経験に頼るのではなく、根拠に基づいて情報セキュリティ投資の優先順位を決定できるようになり、効果的かつ効率的に情報資産に関するリスクを管理・低減することが可能になります。

⑤ 事業継続性の確保につながる

ISMSが重視する情報セキュリティの3要素の一つに「可用性(Availability)」があります。これは、地震や水害といった自然災害、大規模なシステム障害、サイバー攻撃などが発生した際にも、事業の中核となる情報システムや業務を継続し、目標時間内に復旧させる能力を指します。

ISMSの要求事項には、事業継続計画(BCP:Business Continuity Plan)の策定や、定期的なテストが含まれています。BCPを策定する過程で、組織は以下のような点を検討します。

- 事業インパクト分析(BIA):どの業務が停止すると事業に最も大きな影響が出るかを特定する。

- 復旧目標時間(RTO)と復旧目標レベル(RLO)の設定:いつまでに、どのレベルまで業務を復旧させるかを定義する。

- 代替手段の確保:システムが停止した場合の代替オフィスや手作業での業務手順などを準備する。

ISMS認証の取り組みを通じて、こうした事業継続マネジメント(BCM)の体制を構築することで、不測の事態が発生した際にも損害を最小限に抑え、迅速に事業を復旧させることが可能になります。これは、顧客へのサービス提供を維持し、企業の社会的責任を果たす上でも非常に重要です。

⑥ 公共事業の入札や大手企業との取引で有利になる

近年、政府機関や地方自治体が発注する公共事業の入札において、ISMS認証の取得が入札参加資格の要件、あるいは加点評価の対象となるケースが増えています。これは、国民の個人情報や行政の機密情報を取り扱う上で、高いレベルの情報セキュリティ管理体制が求められるためです。

また、民間企業間の取引においても、特に大手企業はサプライチェーン全体でのセキュリティ確保を重視しており、取引先や業務委託先を選定する際にISMS認証の取得を条件とすることが一般的になっています。自社だけでなく、取引先からの情報漏洩が自社の事業リスクに直結するという認識が広がっているためです。

したがって、ISMS認証を取得することは、これまで参加できなかった大規模な入札案件に挑戦するチャンスを得たり、大手企業との新たな取引を開始するきっかけになったりするなど、ビジネスチャンスの拡大に直結する強力な武器となります。

⑦ 法令遵守(コンプライアンス)を強化できる

企業活動においては、個人情報保護法、マイナンバー法、不正競争防止法、各種業法など、情報セキュリティに関連する様々な法令や規制を遵守することが求められます。これらの法令に違反した場合、行政からの命令や罰金だけでなく、社会的な信用の失墜といった深刻なペナルティを科される可能性があります。

ISO/IEC 27001の規格では、組織が事業を行う上で適用される法的・規制的・契約上の要求事項を特定し、それらを遵守するための手順を明確にすることが要求されています。ISMSを構築する過程で、自社に関連する法令などを網羅的にリストアップし、それぞれの要求事項を満たすための社内ルールや管理体制を整備することになります。

この取り組みにより、コンプライアンス違反のリスクを体系的に管理・低減し、健全な企業統治(コーポレート・ガバナンス)を強化することができます。ISMSは、単なるセキュリティ対策の枠組みにとどまらず、組織のコンプライアンス体制を確立・維持するための有効なツールとしても機能するのです。

ISMS認証を取得する3つのデメリット

多くのメリットがある一方で、ISMS認証の取得と維持にはいくつかのデメリットや課題も存在します。これらを事前に理解し、対策を講じておくことが、ISMS認証の取り組みを成功させるためには不可欠です。

① 認証の取得と維持に費用がかかる

ISMS認証の取得と維持には、継続的にコストが発生します。これは、特に予算に限りがある中小企業にとっては大きな負担となり得ます。主な費用は以下の通りです。

- コンサルティング費用: 自社にノウハウがない場合、専門のコンサルティング会社に支援を依頼するのが一般的です。支援範囲(文書作成の代行、担当者教育、内部監査の実施など)によって費用は大きく変動しますが、数十万円から数百万円かかることもあります。

- 審査費用: 第三者審査機関に支払う費用です。これも組織の規模(従業員数)や適用範囲の広さ、拠点の数などによって決まります。初回審査で数十万円から百万円以上かかる場合があります。

- 維持・更新費用: 認証取得後も、毎年「維持審査(サーベイランス審査)」と、3年ごとに「更新審査」を受ける必要があり、その都度審査費用が発生します。維持審査は初回審査よりは安価ですが、更新審査は初回審査と同程度の費用がかかるのが一般的です。

これらの直接的な費用に加え、セキュリティ対策ツールの導入や設備の改修など、間接的なコストが発生することもあります。

対策:

このデメリットを乗り越えるためには、ISMS認証取得を単なる「コスト」ではなく、信頼獲得やビジネスチャンス拡大につながる「投資」として捉える経営判断が重要です。また、複数のコンサルティング会社や審査機関から見積もりを取り、サービス内容と費用を比較検討することや、適用範囲をスモールスタートで始めることで初期費用を抑えるといった工夫が考えられます。

② 従業員の業務負担が増える

ISMS認証の取得と運用は、情報システム部門や特定の担当者だけで完結するものではなく、適用範囲内の全従業員の協力が不可欠です。これにより、従業員の通常業務に加えて、新たな負担が発生します。

- 文書作成と管理: 情報セキュリティポリシーや各種手順書、様式など、ISMSで要求される多くの文書を作成し、最新の状態に維持・管理する必要があります。

- 記録の作成と保管: システムの操作ログ、入退室記録、教育の参加記録、インシデントの対応記録など、ISMSが適切に運用されている証拠となる様々な記録を残すことが求められます。

- 教育・訓練への参加: 定期的に実施される情報セキュリティに関する研修や訓練に従業員が参加する時間が必要になります。

- 内部監査への対応: 内部監査員からのヒアリングや、証跡(記録)の提示など、監査に対応するための準備と時間が必要になります。

これらの追加業務が、特にリソースが限られている部門や従業員にとって大きな負担となり、通常業務に支障をきたしたり、モチベーションの低下につながったりする可能性があります。

対策:

従業員の負担を軽減するためには、経営層がISMSの重要性を全社に伝え、協力的な体制を築くことが不可欠です。また、ISMS推進の責任者や事務局を明確に定め、役割分担を適切に行うことが重要です。ISMS運用を効率化するクラウドツールなどを活用して、文書管理や記録作成の手間を削減するのも有効な手段です。

③ 手順が増えて業務効率が低下する可能性がある

ISMSは、情報セキュリティを確保するために、様々なルールや手順を定めます。例えば、「PCを離れる際は必ずスクリーンロックをかける」「USBメモリの使用は原則禁止し、使用する場合は上長の承認を得る」「機密情報の持ち出しには申請と記録が必要」といったルールです。

これらのルールはセキュリティレベルを高める上で重要ですが、あまりに厳格すぎたり、業務の実態にそぐわなかったりすると、これまでスムーズに行えていた業務に余計な手間や時間がかかるようになり、生産性を低下させる原因となり得ます。ルールが形骸化し、「認証のためだけのルール」になってしまうと、従業員の不満が募るだけでなく、本来の目的であるセキュリティ向上にもつながりません。

対策:

この問題を避けるためには、「完璧なセキュリティ」を目指すのではなく、「自社にとって最適なセキュリティ」を目指すことが重要です。リスクアセスメントの結果に基づき、守るべき資産の重要度に応じてルールの厳格さを調整し、過剰な対策は避けるべきです。また、ルールを策定する際には、現場の従業員の意見をヒアリングし、業務の実態に即した、現実的で運用可能なルール作りを心がけることが不可欠です。そして、一度決めたルールに固執せず、PDCAサイクルの中で定期的に見直し、業務効率とセキュリティのバランスを取りながら改善を続けていく姿勢が求められます。

ISMS認証とPマーク(プライバシーマーク)の違い

情報セキュリティに関する認証として、ISMS認証とともによく名前が挙がるのが「プライバシーマーク(Pマーク)」です。両者は情報保護に関する認証という点で共通していますが、その目的や対象、準拠する規格などに明確な違いがあります。自社の目的や事業内容に応じて、どちらを取得すべきか、あるいは両方取得すべきかを判断するために、これらの違いを正確に理解しておくことが重要です。

保護する情報の違い

最も根本的な違いは、保護対象とする情報の範囲です。

- ISMS認証: 保護対象は「すべての情報資産」です。これには、顧客の個人情報はもとより、企業の財務情報、技術情報、ノウハウ、人事情報といった機密情報、さらにはそれらの情報が記録された電子データ、紙の書類、サーバーやPCといった物理的な資産まで、組織が価値を持つと判断したあらゆる情報が含まれます。情報のCIA(機密性、完全性、可用性)をバランスよく管理することを目指します。

- Pマーク: 保護対象は「個人情報」に特化しています。企業の事業活動で取り扱う、生存する個人に関する情報(氏名、住所、生年月日、メールアドレス、個人識別符号など)を適切に保護・管理するための体制が構築されていることを証明する制度です。

つまり、ISMSが組織全体の情報セキュリティの枠組みであるのに対し、Pマークは個人情報保護に特化した仕組みであると言えます。

適用される範囲の違い

認証が適用される組織的な範囲にも大きな違いがあります。

- ISMS認証: 組織の状況に応じて、認証を取得する適用範囲を柔軟に設定できます。例えば、「会社全体」「特定の事業部」「東京本社のみ」「特定のクラウドサービス」など、認証の目的やリソースに合わせて範囲を限定することが可能です。

- Pマーク: 原則として、事業者単位(全社)での取得が求められます。一部の部署や拠点だけを対象とすることはできず、その法人が管理するすべての部署、すべての従業員が個人情報保護のルールを遵守する体制を構築する必要があります。

この違いから、特定の事業で取引先からセキュリティ要求がある場合はISMS認証をその事業部のみで取得し、BtoC事業などで広く一般消費者の個人情報を取り扱う場合は全社でPマークを取得する、といった選択が考えられます。

認証基準となる規格の違い

認証の拠り所となる規格が異なります。

- ISMS認証: ISO/IEC 27001という国際規格を認証基準としています。世界中で認められているスタンダードであるため、海外企業との取引やグローバルな事業展開において、信頼性の証明として有効に機能します。

- Pマーク: JIS Q 15001「個人情報保護マネジメントシステム-要求事項」という日本の国内規格(JIS規格)を認証基準としています。この規格は、日本の個人情報保護法に準拠した内容となっており、国内の消費者や取引先に対するアピールに特に有効です。

国際的な通用力を重視するならISMS認証、国内での個人情報保護体制をアピールしたいならPマーク、という見方ができます。

審査機関の違い

審査を行う機関も異なります。

- ISMS認証: 認定機関(ISMS-AC)から認定を受けた、複数の民間の審査機関の中から、組織が自由に選択して審査を依頼します。審査機関によって、費用や審査員の専門性、対応の柔軟性などが異なるため、自社に合った機関を選ぶことができます。

- Pマーク: 制度を運営する一般財団法人日本情報経済社会推進協会(JIPDEC)、またはJIPDECが指定した民間の指定審査機関が審査を行います。ISMS認証ほど選択肢は多くありません。

ISMS認証とPマークの比較一覧表

これまでの違いをまとめると、以下の表のようになります。

| 比較項目 | ISMS認証 (ISO/IEC 27001) | Pマーク (JIS Q 15001) |

|---|---|---|

| 保護対象 | すべての情報資産(個人情報、機密情報、技術情報など) | 個人情報に特化 |

| 重視する要素 | 機密性・完全性・可用性(CIA)のバランスの取れた管理 | 個人情報の適切な取得・利用・提供・管理 |

| 適用範囲 | 柔軟に設定可能(全社、事業部、拠点、サービス単位など) | 原則として全社(法人単位) |

| 認証基準 | 国際規格 (ISO/IEC 27001) | 国内規格 (JIS Q 15001) |

| 国際通用性 | 高い | 限定的(日本国内での認知度が高い) |

| 審査機関 | 複数の民間審査機関から選択可能 | JIPDECまたは指定審査機関 |

| 主な目的 | 総合的な情報セキュリティ体制の構築と対外的な信頼証明 | 個人情報保護体制の構築と消費者への安心感の提供 |

どちらを取得すべきか?

「ISMS認証とPマーク、どちらを取得すべきか」という問いに対する答えは、組織の事業内容や目的によって異なります。BtoB取引が中心で、技術情報や顧客の機密情報など、個人情報以外の重要情報も多く扱う場合は、ISMS認証が適しているでしょう。一方、BtoCビジネスで大量の消費者情報を扱う場合や、一般消費者からの信頼獲得を重視する場合は、Pマークが有効です。

また、両方の側面が重要である企業では、ISMS認証とPマークの両方を取得するという選択肢も有力です。両方を取得することで、情報資産全般と個人情報の両方に対して高いレベルの保護体制を築いていることを強力にアピールできます。

ISMS認証の取得にかかる費用

ISMS認証の取得を検討する上で、最も気になる点の一つが費用でしょう。費用は、組織の規模や適用範囲、コンサルティングの要否などによって大きく変動するため、一概に「いくら」とは言えませんが、ここではその内訳と一般的な相場観について解説します。

認証取得時にかかる費用の内訳

まず、認証を初めて取得する際に発生する初期費用です。これは主に「コンサルティング費用」と「審査費用」の2つに大別されます。

コンサルティング費用

自社にISMS構築の専門知識やノウハウを持つ人材がいない場合、専門のコンサルティング会社に支援を依頼するのが一般的です。コンサルティング費用は、依頼する業務範囲によって大きく異なります。

- 支援内容: 文書テンプレートの提供、担当者への教育、リスクアセスメントの支援、内部監査員の育成、内部監査の代行、審査の立ち会いなど。

- 費用の相場: 支援内容や期間、組織の規模にもよりますが、一般的に50万円~200万円程度が目安とされています。文書作成から審査対応まで、全面的にサポートを依頼するフルコンサルティングの場合は、さらに高額になることもあります。

コンサルタントに依頼することで、専門的な知見に基づいた効率的なISMS構築が可能となり、取得までの期間を短縮できるメリットがあります。一方で、費用を抑えたい場合は、自社のリソースでできる範囲を増やし、コンサルティングの範囲を限定する(例:スポットでの相談のみ)といった方法も考えられます。

審査費用

審査機関に支払う、審査そのものにかかる費用です。ISMS認証の審査は、通常「第一段階審査(文書審査)」と「第二段階審査(現地審査)」の2回に分けて行われ、その合計が初回審査費用となります。

- 費用の決定要因: 審査費用は、主に適用範囲の従業員数に基づいて算出されます。その他、適用範囲に含まれる事業所の数(拠点数)や、事業内容の複雑さなども考慮されます。従業員数が多く、拠点が多いほど、審査に必要な工数(人日/にんにち)が増え、費用は高くなります。

- 費用の相場: 組織の規模によって大きく異なりますが、小規模な組織(従業員数~30名程度)の場合で50万円~100万円程度、中規模な組織(従業員数~100名程度)で80万円~150万円程度が一般的な目安です。

審査費用は審査機関によっても異なるため、複数の審査機関から見積もりを取得し、比較検討することが重要です。

認証維持にかかる費用の内訳

ISMS認証は、一度取得したら終わりではありません。認証を維持するためには、定期的な審査を受ける必要があり、継続的に費用が発生します。

維持審査(サーベイランス審査)費用

認証取得後、1年目と2年目に毎年1回行われる審査です。ISMSが継続的に有効に運用されているかを確認するためのもので、初回審査よりも審査範囲は限定的(サンプリング審査)です。

- 費用の相場: 初回審査費用の50%~70%程度が目安となります。例えば、初回審査費用が100万円だった場合、維持審査費用は50万円~70万円程度になるのが一般的です。

更新審査費用

認証の有効期間は3年間です。有効期間が切れる前に、認証を更新するために行われるのが更新審査です。この審査は、初回審査と同様に、適用範囲の全体を対象とした本格的な審査となります。

- 費用の相場: 初回審査費用と同程度か、若干安くなることが多いです。ISMSの運用に習熟していることが考慮されるためですが、基本的には初回審査と同等の費用がかかると考えておくのが良いでしょう。

これらの費用はあくまで一般的な目安です。正確な費用を知るためには、必ず複数のコンサルティング会社や審査機関に見積もりを依頼し、自社の状況に合わせた具体的な金額を確認する必要があります。費用だけでなく、コンサルタントの専門性や実績、審査機関の信頼性なども含めて、総合的に判断することが重要です。

ISMS認証取得までの6つのステップ

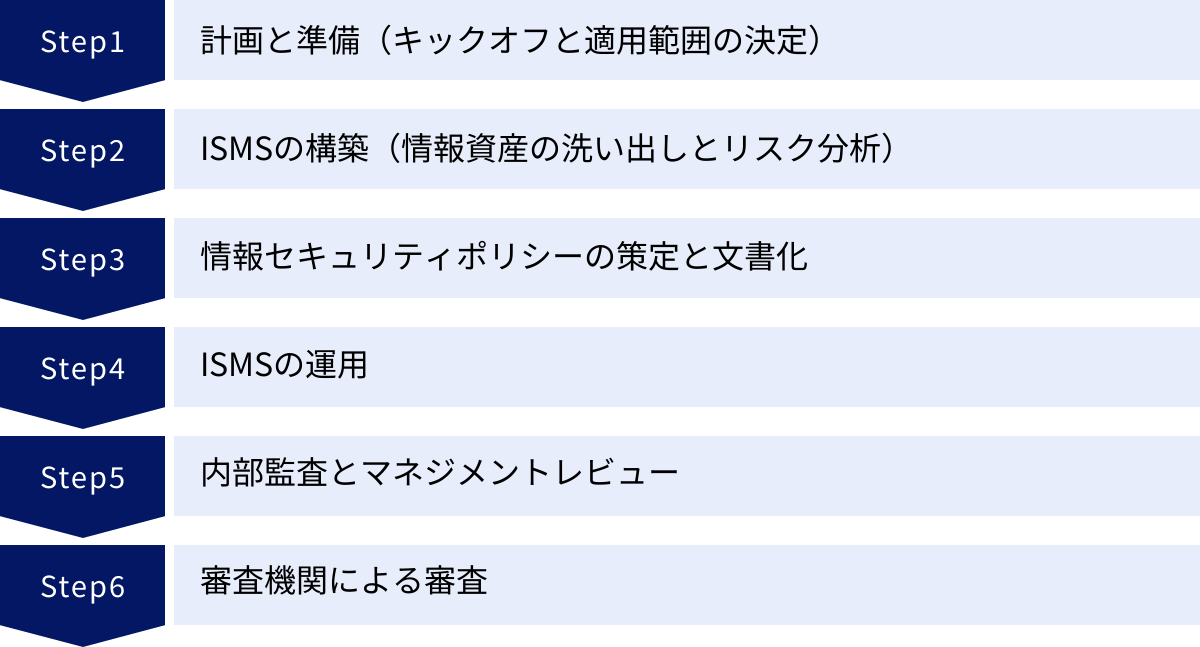

ISMS認証の取得は、計画的に進める必要があります。ここでは、認証取得に向けた一般的なプロセスを6つのステップに分けて解説します。各ステップで何を行うべきかを理解することで、スムーズな取得が可能になります。

① 計画と準備(キックオフと適用範囲の決定)

すべての始まりは、ISMS認証取得を組織の公式なプロジェクトとして位置づけることからです。

- キックオフ宣言: 経営層がリーダーシップを発揮し、ISMS認証取得の目的、重要性を全社に向けて宣言します。これにより、全社の協力体制を築く土台ができます。

- 推進体制の構築: プロジェクトを推進する責任者(情報セキュリティ管理者)と、中心となるメンバー(ISMS事務局)を任命します。

- 適用範囲の決定: 認証取得プロセスにおいて最も重要な意思決定の一つです。前述の通り、認証を取得する組織、拠点、事業、サービスなどの範囲を明確に定義します。認証の目的、重要な情報資産の所在地、取引先の要求などを考慮し、現実的で効果的な範囲を設定します。

- 基本方針の策定: 組織の情報セキュリティに対する基本的な考え方や姿勢を示す「情報セキュリティ基本方針」を策定し、経営者が承認します。これは社内外に公開される、ISMSの憲法のようなものです。

② ISMSの構築(情報資産の洗い出しとリスク分析)

次に、ISMSの土台となるリスクアセスメントを実施します。

- 情報資産の洗い出し: 適用範囲内にある情報資産(電子データ、紙書類、ソフトウェア、ハードウェア、人材など)をすべて特定し、「情報資産台帳」にまとめます。

- リスクアセスメントの実施:

- リスク特定: 洗い出した情報資産ごとに、脅威(何が起こるか)と脆弱性(弱点は何か)を特定します。

- リスク分析・評価: 特定したリスクの発生可能性と、発生した場合の影響度を評価し、リスクの大きさ(レベル)を決定します。

- リスク対応計画の策定: 評価したリスクに対し、どのように対応するか(低減、保有、回避、移転)を決定します。特に「低減」を選択したリスクについては、具体的な管理策を計画します。

③ 情報セキュリティポリシーの策定と文書化

リスクアセスメントの結果に基づき、組織のルールブックである情報セキュリティポリシーを具体的に文書化していきます。一般的に、以下の3階層で構成されます。

- 基本方針: ステップ①で策定した、情報セキュリティに関する最上位の方針。

- 対策基準(スタンダード): 基本方針を実現するための、全社共通のルールを定めたもの。「アクセス管理規程」「情報資産管理規程」などが該当します。

- 実施手順書(マニュアル): 対策基準を、各部署や業務において具体的にどのように実施するかを定めたもの。「サーバーバックアップ手順書」「新入社員入社時対応マニュアル」などが該当します。

これらの文書を作成する際には、ISO/IEC 27001の附属書Aにある管理策を参考に、自社に必要なルールを網羅します。また、これらの管理策のうち、どれを適用し、どれを適用しないかを明記した「適用宣言書」の作成も必須です。

④ ISMSの運用

策定したポリシーや手順書に基づき、実際にISMSの運用を開始します。この段階では、ルールを従業員に周知し、定着させることが重要です。

- 従業員への教育: 全従業員を対象に、情報セキュリティポリシーや関連規程に関する教育を実施します。

- ルールの遵守: 日々の業務において、策定したルール(例:クリアデスク・クリアスクリーン、パスワード管理、外部メディアの取り扱い)を遵守します。

- 運用の記録: ISMSが計画通りに運用されていることを示すための記録(例:アクセスログ、教育の受講記録、資産の貸出台帳など)を適切に取得・保管します。この記録は、後の内部監査や審査における重要な証拠(エビデンス)となります。

運用は最低でも2~3ヶ月程度の期間が必要とされ、この期間の記録が審査対象となります。

⑤ 内部監査とマネジメントレビュー

ISMSが有効に機能しているかを、組織自らがチェックするプロセスです。

- 内部監査: 社内で任命された内部監査員が、客観的な立場でISMSの運用状況を監査します。定められたルールが遵守されているか、ISMSが規格の要求事項に適合しているかなどをチェックし、問題点(不適合)があれば是正を要求します。内部監査は、審査機関による外部審査の前に必ず実施しなければなりません。

- マネジメントレビュー: 内部監査の結果や、ISMSの運用実績、セキュリティインシデントの発生状況などを経営層に報告し、レビューを受ける場です。経営層はこれらの報告に基づき、ISMSの有効性を評価し、必要なリソースの提供や、改善のための指示を出します。

⑥ 審査機関による審査

いよいよ、第三者審査機関による審査を受けます。審査は2段階で行われます。

- 第一段階審査(文書審査): ISMSに関する文書(ポリシー、規程類、適用宣言書など)が、ISO/IEC 27001の要求事項を満たしているかを確認する審査です。主に、審査機関のオフィスやオンラインで行われます。

- 第二段階審査(現地審査): 審査員が組織の事業所を訪問し、ISMSが文書通りに、かつ有効に運用されているかを、現場でのヒアリングや記録の確認を通じて審査します。

審査の結果、規格への不適合(問題点)が指摘されることがあります。その場合、是正計画を立てて対応し、審査機関の承認を得ることで、正式にISMS認証が登録され、認証書が発行されます。

ISMS認証の維持と更新について

ISMS認証は、取得して終わりではありません。むしろ、取得はスタートラインであり、情報セキュリティレベルを継続的に維持・向上させていくための仕組みを回し続けることが本質です。ここでは、認証取得後の活動である「維持」と「更新」について解説します。

取得後も継続的な運用と改善が必要

ISMS認証の有効期間は3年間ですが、その間もPDCAサイクルを回し続けることが求められます。ビジネス環境、技術、社会情勢は常に変化し、新たな脅威が次々と出現します。一度構築したISMSも、見直しや改善を怠れば、すぐに陳腐化し、形だけのものになってしまいます。

具体的には、認証取得後も以下の活動を毎年継続して実施する必要があります。

- リスクアセスメントの定期的見直し: 新たな事業の開始やシステムの導入、社会的な脅威の変化などを踏まえ、リスク評価を定期的に見直します。

- 従業員への継続的な教育: 新入社員への教育はもちろん、全従業員に対して定期的にセキュリティ意識を喚起するための教育や訓練を実施します。

- 内部監査の実施: 毎年、定期的に内部監査を行い、ISMSの運用状況を自己チェックし、改善の機会を特定します。

- マネジメントレビューの実施: 内部監査の結果などを経営層がレビューし、ISMS全体の方向性を確認し、改善を指示します。

これらの活動を通じて、ISMSを組織の文化として根付かせ、常に変化に対応できる強固なセキュリティ体制を維持していくことが、認証を保持する上で不可欠です。

毎年行われる維持審査(サーベイランス審査)

ISMS認証を取得した組織は、認証の有効期間中である1年目と2年目に、毎年1回「維持審査」(サーベイランス審査とも呼ばれます)を受ける義務があります。

- 目的: この審査の目的は、認証取得後もISMSが継続して有効に運用され、維持されているかを確認することです。

- 審査内容: 初回審査のように適用範囲のすべてを網羅的に見るのではなく、審査員が特定の部署や管理策をサンプリングして審査します。例えば、1年目は営業部と物理的管理策、2年目は開発部と技術的管理策、といった形です。また、前回の審査で指摘された事項の是正状況や、内部監査、マネジメントレビューが適切に実施されているかも必ず確認されます。

- 審査のポイント: 維持審査では、PDCAサイクルがきちんと回っているか、つまり継続的な改善活動が行われているかが特に重視されます。単にルールを守っているだけでなく、ISMSをより良くしようとする活動の証跡を示すことが重要です。

この維持審査に合格しなければ、認証が一時停止されたり、取り消されたりする可能性があるため、日頃からの着実な運用が求められます。

3年ごとに行われる更新審査

ISMS認証の有効期間は3年間です。この有効期間満了後も認証を継続したい場合は、有効期間が切れる前に「更新審査」を受ける必要があります。

- 目的: 3年間のISMS運用の総括として、マネジメントシステム全体が引き続きISO/IEC 27001の要求事項に適合しているかを評価し、認証を更新するための審査です。

- 審査内容: 更新審査は、サンプリングで行われる維持審査とは異なり、初回審査(第二段階審査)とほぼ同規模の、適用範囲全体を対象とした本格的な審査となります。3年間の運用実績や改善活動の成果、内外の課題の変化への対応状況などが総合的に評価されます。

- 審査のポイント: この審査に合格することで、さらに3年間の認証の有効期間が与えられます。更新審査をクリアするためには、3年間を通じてISMSを一貫して運用・改善してきた実績が必要です。

このように、ISMS認証は一度取得すれば安泰というものではなく、毎年の維持審査と3年ごとの更新審査という定期的なチェックを通じて、その有効性を証明し続ける必要があります。この継続的なプロセスこそが、組織の情報セキュリティレベルを真に高める原動力となるのです。

ISMS認証(ISO27001)の2022年版改訂のポイント

ISMS認証の基準である国際規格ISO/IEC 27001は、社会や技術の変化に対応するため、定期的に見直しが行われます。直近では2022年10月に改訂版(ISO/IEC 27001:2022)が発行されました。すでに認証を取得している企業も、これから取得する企業も、この改訂内容を理解し、対応することが求められます。

参照:情報マネジメントシステム認定センター(ISMS-AC)

主な変更点の概要

2022年版への改訂における主な変更点は、規格の本文よりも、具体的な対策リストである「附属書A(管理策)」に集中しています。

- 規格名称の変更:

規格の正式名称に発行年が追記され、「ISO/IEC 27001:2022」となりました。これは形式的な変更です。 - 本文(箇条)の軽微な変更:

ISMSのマネジメントシステムの枠組みを定めた本文(箇条4~10)については、他のマネジメントシステム規格(ISO 9001など)との整合性を高めるための、ごくわずかな字句修正があった程度で、要求事項に本質的な変更はありません。 - 附属書A(管理策)の大幅な見直し:

今回の改訂で最も重要な変更点が、この附属書Aの構成と内容の見直しです。- 分類の変更: 従来の「14分類114項目」から、「4つのテーマ(組織的、人的、物理的、技術的)」に再分類され、より直感的で分かりやすい構成になりました。

- 管理策数の変更: 管理策の統廃合が行われ、総数は「93項目」に減少しました。

- 新規管理策の追加: クラウドサービスの利用やリモートワークの普及といった現代的なIT環境の変化を反映し、新たに11の管理策が追加されました。

新たに追加された主な管理策の例:

- 脅威インテリジェンス: サイバー攻撃に関する脅威情報を収集・分析し、対策に活かすこと。

- クラウドサービスの利用に関する情報セキュリティ: クラウドサービスを導入・利用・管理する上でのセキュリティ要求事項を定めること。

- 物理的セキュリティの監視: 敷地やオフィスなどを不正な物理的アクセスから保護するために監視すること。

- 構成管理: ハードウェア、ソフトウェア、サービスなどの構成情報を適切に管理し、不正な変更を防ぐこと。

- ウェブフィルタリング: 従業員が危険なウェブサイトへアクセスすることを防ぐ仕組みを導入すること。

これらの変更は、近年のサイバー攻撃の動向やDXの進展といった、現代的なセキュリティリスクに組織が対応できるようにすることを目的としています。

改訂に伴い企業が対応すべきこと

この規格改訂に伴い、ISMS認証を取得している企業、およびこれから取得する企業は、以下の対応が必要です。

- 移行期間の確認:

通常、規格が改訂されると、旧規格での認証が有効な「移行期間」が設けられます。ISO/IEC 27001:2022への移行完了期限は2025年10月31日とされています。この日までに、すべての認証組織は新規格への移行を完了させる必要があります。

参照:公益財団法人 日本適合性認定協会(JAB) - 差分分析(ギャップ分析)の実施:

まず、自社が現在構築しているISMSと、新規格(特に附属書Aの新しい管理策)の要求事項との間にどのような差(ギャップ)があるのかを分析します。 - リスクアセスメントの見直し:

新しい管理策が追加されたことを踏まえ、自社のリスクアセスメントを再度見直します。特に、クラウド利用や脅威インテリジェンスといった新しい管理策に関連するリスクが、適切に評価・対応されているかを確認します。 - 適用宣言書の更新:

ギャップ分析とリスクアセスメントの結果に基づき、新しい4テーマ93項目の管理策の構成に合わせて「適用宣言書」を全面的に更新します。どの管理策を適用し、なぜ適用するのか(または適用しないのか)を明確にする必要があります。

これからISMS認証を新規で取得する企業は、最初から2022年版の規格に基づいてISMSを構築することになります。すでに認証を取得している企業は、次回の維持審査または更新審査のタイミングで移行審査を受けることになりますので、計画的に準備を進めることが重要です。

ISMSに関連するその他の認証規格

ISMS認証(ISO/IEC 27001)は、情報セキュリティマネジメントの基本的な枠組みを提供するものですが、特定の分野や業種に特化した、より専門的なセキュリティ要件に対応するための「アドオン認証」と呼ばれる関連規格が存在します。これらは、ISO/IEC 27001認証を土台として、追加の管理策を満たしていることを証明するものです。ここでは、代表的な2つのアドオン認証を紹介します。

ISMSクラウドセキュリティ認証(ISO/IEC 27017)

ISMSクラウドセキュリティ認証は、クラウドサービスに特化した情報セキュリティの認証制度です。その認証基準となるのが、国際規格「ISO/IEC 27017」です。

- 背景:

近年、多くの企業が業務システムやデータ保管場所としてクラウドサービス(IaaS, PaaS, SaaS)を利用することが一般的になりました。クラウドは利便性が高い一方で、自社でインフラを管理しないことによるセキュリティ上の懸念(例:データはどこに保管されているのか、他の利用者から隔離されているのか)も存在します。この認証は、そうしたクラウド環境特有のリスクに対応するためのものです。 - 認証の対象:

この認証には2つの側面があります。- クラウドサービス提供者(プロバイダ): 自社が提供するクラウドサービスのセキュリティ対策が適切であることを証明します。

- クラウドサービス利用者(カスタマ): クラウドサービスを利用する上で、自社が講じるべきセキュリティ対策が適切であることを証明します。

- 特徴:

ISO/IEC 27017は、ISO/IEC 27001の管理策に加えて、クラウド環境に特化した7つの新しい管理策と、既存の管理策に対する37の実施の手引きを追加で要求します。これにより、クラウドにおける責任分界点の明確化、仮想マシンの分離、利用者への情報提供といった、クラウドならではの論点に対応します。

この認証は単独では取得できず、必ずISMS認証(ISO/IEC 27001)を取得していることが前提となります。 - 取得のメリット:

クラウドサービス提供者にとっては、自社サービスの安全性を客観的にアピールし、顧客からの信頼を獲得できます。利用者にとっては、クラウドを安全に利用するための管理体制が整っていることを示し、取引先などを安心させることができます。

PIMS(プライバシー情報マネジメントシステム認証:ISO/IEC 27701)

PIMSは「Privacy Information Management System」の略で、個人情報(プライバシー情報)の保護に特化したマネジメントシステムの国際規格「ISO/IEC 27701」に基づく認証です。

- 背景:

EUのGDPR(一般データ保護規則)をはじめ、世界各国でプライバシー保護に関する法規制が強化される中、国境を越えて事業を行う企業にとって、これらの規制に対応することは重要な経営課題となっています。PIMSは、こうしたグローバルなプライバシー保護の要求に応えるための枠組みを提供します。 - 認証の対象:

この認証も2つの側面を持っています。- PII管理者(Controller): 自らの目的のために個人情報(PII: Personally Identifiable Information)を収集・利用する組織(一般的な事業者)。

- PII処理者(Processor): PII管理者からの委託を受けて個人情報の処理を行う組織(データセンター事業者や業務委託先など)。

- 特徴:

ISO/IEC 27701も、ISO/IEC 27001を土台とするアドオン規格です。ISO/IEC 27001の情報セキュリティ管理体制に加えて、プライバシー保護のための追加の要求事項と管理策を定めています。具体的には、個人情報の取得に関する同意の取得、利用目的の明確化、データ主体の権利(開示、訂正、削除など)への対応、国境を越えるデータ移転の管理などが含まれます。

PIMS認証も、ISO/IEC 27001認証の取得が前提となります。 - 取得のメリット:

GDPRなどの国際的なプライバシー法規制への準拠性を高めることができます。また、Pマークが日本国内での評価が高いのに対し、PIMSは国際規格であるため、グローバルに事業を展開する企業がプライバシー保護体制をアピールする上で非常に有効です。ISMSとPIMSを組み合わせることで、情報セキュリティとプライバシー保護の両面で高いレベルの管理体制を証明できます。

ISMS認証取得を支援するおすすめコンサル会社3選

ISMS認証を自社のリソースだけで取得するのは、専門知識や工数の観点から非常に困難な場合があります。そこで多くの企業が活用するのが、専門のコンサルティング会社です。ここでは、ISMS認証取得支援で豊富な実績を持つ代表的なコンサルティング会社を3社紹介します。

① LRM株式会社

LRM株式会社は、情報セキュリティ分野に特化したコンサルティングサービスを提供している企業です。ISMS認証をはじめ、Pマーク、その他の各種セキュリティ認証の取得支援で多くの実績を持っています。

- 特徴:

- 情報セキュリティ専門: 創業以来、情報セキュリティに特化しており、専門性の高いコンサルタントが多数在籍しています。

- 豊富な実績: 大企業から中小企業まで、業種を問わず2,500社以上の支援実績を誇ります。(参照:LRM株式会社公式サイト)

- クラウド型支援ツール「Seculio(セキュリオ)」: ISMSやPマークの運用を効率化するためのeラーニング、標的型攻撃メール訓練、安否確認、規程管理などの機能を統合したクラウドサービスを提供しており、コンサルティングとツールを組み合わせた支援が可能です。

- 柔軟なコンサルティングプラン: 顧客の状況や要望に合わせて、訪問型、オンライン型、文書作成の支援範囲など、柔軟なプランを提供しています。

情報セキュリティの専門家による手厚いサポートと、運用を効率化するツールを併用したい企業におすすめです。

② 株式会社ユーピーエフ

株式会社ユーピーエフは、「どの企業でも、情報セキュリティ認証を取得できる」ことを目指し、特に中小企業向けにコストを抑えたコンサルティングサービスを展開している企業です。

- 特徴:

- 低価格・短期間: 「格安」を謳っており、業界でもトップクラスの低価格帯でサービスを提供しています。最短4ヶ月といった短期間での取得支援も強みとしています。(参照:株式会社ユーピーエフ公式サイト)

- 高い取得率と満足度: 100%の認証取得率を掲げており、顧客満足度も非常に高い実績があります。

- 全国対応: 東京、大阪、名古屋に拠点を持ち、全国どこでも訪問またはオンラインでの対応が可能です。

- 多様な規格への対応: ISMSやPマークだけでなく、HACCPやISO 9001、ISO 14001など、幅広いマネジメントシステム規格のコンサルティングに対応しています。

とにかくコストを抑えて、かつスピーディーにISMS認証を取得したいと考えている中小企業にとって、有力な選択肢となるでしょう。

③ 株式会社スリーエーコンサルティング

株式会社スリーエーコンサルティングは、ISO認証全般に関するコンサルティングを手掛ける専門企業です。ISMS(ISO27001)においても、長年の経験と豊富な実績を有しています。

- 特徴:

- 長年の実績とノウハウ: ISO規格のコンサルティングを長年手掛けており、審査のポイントや規格の解釈に関する深いノウハウを蓄積しています。

- 経験豊富なコンサルタント陣: 様々な業種・規模の企業を支援してきたベテランのコンサルタントが、企業の現状分析から審査対応まで一貫してサポートします。

- 顧客に合わせたオーダーメイドの支援: テンプレートを当てはめるだけでなく、企業の事業内容や文化、実態に即した、本当に意味のあるマネジメントシステムの構築を重視しています。

- 「スリムなISO」の提唱: 認証取得が目的化し、業務の負担になることを避けるため、無駄を省いたシンプルで運用しやすい「スリムなISO」の構築を支援しています。(参照:株式会社スリーエーコンサルティング公式サイト)

形骸化しない、自社の業務に本当に役立つISMSを構築したいと考える企業に適したコンサルティング会社です。

ISMS認証に関するよくある質問

最後に、ISMS認証に関して多くの企業担当者が抱く疑問について、Q&A形式で回答します。

取得までにかかる期間はどのくらい?

ISMS認証の取得にかかる期間は、組織の規模、適用範囲の広さ、担当者のリソース、コンサルティングの利用有無などによって大きく異なりますが、一般的には準備開始から認証取得まで6ヶ月~1年程度が目安とされています。

期間を左右する主な要因:

- 適用範囲: 適用範囲が広く、対象となる従業員や拠点が多いほど、情報資産の洗い出しやルールの展開に時間がかかります。

- 担当者の専任度: ISMS担当者が他の業務と兼務する場合、作業がなかなか進まず期間が長引く傾向があります。専任の担当者を置くか、チームで分担することで期間を短縮できます。

- コンサルタントの活用: 専門のコンサルタントに依頼すると、ノウハウの提供や作業代行により、自社だけで進めるよりも大幅に期間を短縮できることがほとんどです。

最短3~4ヶ月で取得できると謳うコンサルティングサービスもありますが、ISMSを組織に定着させるためには、ある程度の運用期間が必要です。スケジュールありきで焦って進めるのではなく、自社のペースに合わせて計画的に取り組むことが重要です。

ISMS認証とPマークはどちらを取得すべき?

これは非常によくある質問ですが、「どちらが優れている」というものではなく、企業の目的や事業内容によって選択すべき認証が異なります。

- ISMS認証がおすすめのケース:

- BtoB取引が中心で、取引先からサプライチェーン全体でのセキュリティ強化を求められている。

- 個人情報だけでなく、技術情報や財務情報など、保護すべき重要な情報資産が多岐にわたる。

- 公共事業の入札に参加したい(入札要件になっていることが多い)。

- 海外企業との取引があり、国際的に通用するセキュリティ証明が必要。

- 特定の事業部やサービスだけで、まず認証を取得したい。

- Pマークがおすすめのケース:

- BtoCビジネスが中心で、一般消費者からの信頼獲得が最優先事項。

- 大量の顧客の個人情報を取り扱っている。

- 国内での事業が中心で、日本の個人情報保護法への準拠を強くアピールしたい。

両方の側面を持つ企業では、両方を取得することで、より強固な情報保護体制をアピールできます。まずは自社が「誰からの信頼を得たいのか」「何を重点的に守りたいのか」を明確にすることが、適切な選択への第一歩です。

中小企業でもISMS認証は取得できますか?

はい、まったく問題なく取得できます。ISMS認証は企業の規模を問いません。実際、多くの従業員数名の企業や中小企業がISMS認証を取得し、ビジネスに活用しています。

中小企業がISMS認証を取得する際には、いくつかのポイントがあります。

- 適用範囲の工夫: 最初から全社を対象にするのではなく、まずは主要な事業部や本社オフィスなど、適用範囲を限定してスモールスタートすることで、取得にかかる費用や労力を抑えることができます。

- コンサルティングの活用: 専任の担当者を置くことが難しい中小企業こそ、専門のコンサルティング会社をうまく活用することで、効率的に取得を進めることができます。低価格なプランを提供しているコンサル会社も多くあります。

- クラウドツールの利用: ISMSの運用を効率化する安価なクラウドツールも登場しています。こうしたツールを使えば、文書管理や教育などの負担を軽減できます。

中小企業にとって、ISMS認証の取得は大手企業との取引機会を創出したり、競合他社との差別化を図ったりするための強力な武器となります。リソースが限られているからこそ、戦略的にISMS認証を活用する価値は大きいと言えるでしょう。

まとめ

本記事では、ISMS認証(ISO/IEC 27001)について、その基本的な概念からメリット・デメリット、Pマークとの違い、取得プロセス、費用、2022年版の改訂ポイントに至るまで、包括的に解説しました。

ISMS認証とは、情報セキュリティ対策を場当たり的に行うのではなく、PDCAサイクルに基づいて継続的に情報資産を管理・改善していくための「仕組み(マネジメントシステム)」が、国際基準に適合していることを証明する制度です。

その取得は、企業に以下のような多くのメリットをもたらします。

- 取引先や顧客からの客観的な信頼の獲得

- 組織全体の情報セキュリティレベルの向上

- 従業員のセキュリティ意識の向上とインシデントリスクの低減

- 入札参加や大手企業との取引におけるビジネスチャンスの拡大

一方で、取得と維持には相応の費用と労力がかかるというデメリットも存在します。しかし、これを単なるコストとして捉えるのではなく、企業の競争力を高め、事業継続性を確保するための戦略的な「投資」として考えることが重要です。

ISMS認証取得の成功の鍵は、自社の事業内容や目的に合わせて、形骸化しない、実態に即した生きた仕組みを構築することです。そのためには、経営層の強いリーダーシップのもと、適切な適用範囲を設定し、全社一丸となって計画的に取り組む必要があります。

デジタル化が不可逆的に進む現代において、情報セキュリティはもはやIT部門だけの課題ではなく、すべての企業にとっての経営課題です。本記事が、貴社の情報セキュリティ体制を見直し、ISMS認証という強力なツールを活用する一助となれば幸いです。